Wie der 17-Jährige deutsche Schüler Robert Kugler auf der Mailingliste Full Disclosure

Eine simple Zeichenkette trickst PayPals Eingabefilter aus und erlaubt es Angreifern, beliebigen JavaScript-Code auszuführen.

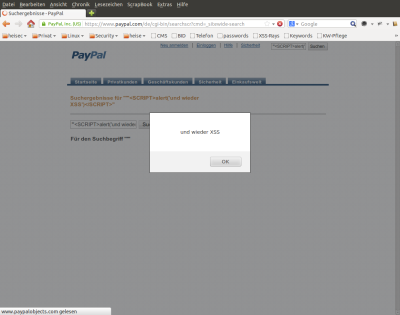

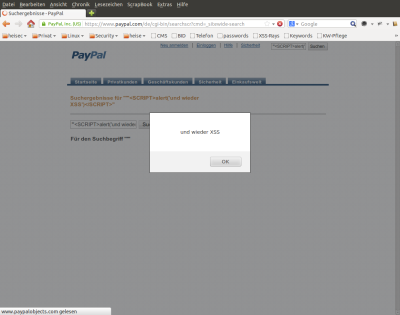

Die PayPal-Server prüfen Eingaben im Site-weiten Suchfeld offenbar nicht gründlich. Dadurch ist es möglich, in diesem Feld JavaScript-Code einzugeben, den der Server dann an den Browser schickt. Dieser führt den Code aus. Angreifer können solche

"<SCRIPT>alert('Schon wieder XSS')</SCRIPT>

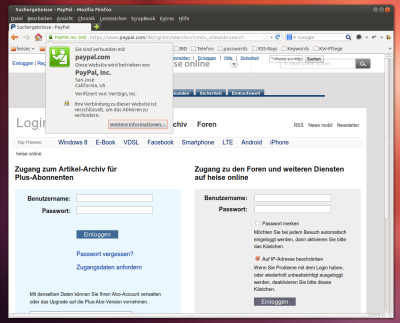

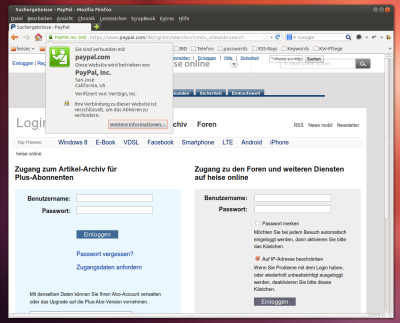

Heise-Leser werden den XSS-Trick bemerken: Trotz Paypal-URL und gültigem Paypal-Zertifikat landen hier eingegebene Login-Daten keineswegs bei Paypal, sondern bei Heise.

Vom eingeschleusten Code eines Angreifers bekommt der Anwender nichts mit, da in der Adresszeile des Browsers die korrekte PayPal-URL steht, und auch die Prüfung des SSL-Zertifikats keine Auffälligkeiten zeigt. Allerdings funktioniert der von Kugler beschriebene einfache Angriff nicht mit den Webkit-Browsern Safari und Chrome, die einen XSS-Filter enthalten. Auch der soll jedoch zu

Bereits im März 2012 war eine XSS-Lücke bei PayPal

Quelle: heise

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

, ist der Bezahldienst PayPal mit einer simplen Cross-Site-Scripting-Attacke angreifbar. Kugler wollte dem Unternehmen den Fehler im Zusammenhang mit dessen offiziellem

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

melden – es belohnt jedoch nur Teilnehmer, die mindestens 18 Jahre alt sind. Aus Verärgerung darüber publizierte er den Bug nun.

Eine simple Zeichenkette trickst PayPals Eingabefilter aus und erlaubt es Angreifern, beliebigen JavaScript-Code auszuführen.

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

(Cross-Site Scripting) nutzen, um beispielsweise Zugangsdaten abzugreifen. Zur Illustration reicht es,"<SCRIPT>alert('Schon wieder XSS')</SCRIPT>

im Suchfeld einzugeben.

Heise-Leser werden den XSS-Trick bemerken: Trotz Paypal-URL und gültigem Paypal-Zertifikat landen hier eingegebene Login-Daten keineswegs bei Paypal, sondern bei Heise.

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

sein. Nutzer von Opera, Firefox und Internet Explorer sind durch die PayPal-Lücke in jedem Fall verwundbar. Die Mozilla-Entwickler

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

zwar an einem eigenen XSS-Filter, die Entwicklung scheint jedoch ins Stocken geraten zu sein.Bereits im März 2012 war eine XSS-Lücke bei PayPal

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

worden, die sich durch unzulänglich gefilterte Benutzereingaben ausnutzen ließ. Damals wie heute wirbt das Unternehmen mit einem

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

(PDF-Dokument) des TÜV Saarland als "Geprüftes Zahlungssystem". Es setzte im vergangenen

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

weltweit 1,5 Milliarden US-Dollar um.Quelle: heise