Kaspersky Lab ist ein hochentwickelter Android-Trojaner in die Fänge geraten und Mc-Afee präsentiert einen besonders tückischen Android-Banking-Trojaner, der mit einer ähnlichen Strategie schon in Deutschland aufgetaucht ist. Die Beispiele zeigen: Die Qualität der Android-Trojaner nimmt deutlich zu. Via Smisching (Phishing per SMS), Phishing und über Bluetooth verbreiten sich die Spezialisten.

Der auf den Namen Backdoor.AndroidOS.Obad.a getaufte Trojaner, den Kaspersky Lab

So verschafft sich der Schädling über eine Schwachstelle im AndroidOS Administratorrechte und verhindert gleichzeitig, dass er in der Liste der Programme auftaucht, die mit Admin-Rechten arbeiten. Über die Lücke in der DEX2JAR-Software stört der Trojaner die statistische Analyse seines Tuns.

Der Trojaner will die komplette Kontrolle. Schon mit Adminrechten ausgestattet, lässt er sich nicht mehr entfernen.

Bild:

Tätig wird der Trojaner vollständig im Hintergrund – er gaukelt also erst gar nicht vor, eine harmlose Applikation zu sein. Überdies verschlüsselt er alle Zeichenketten; darunter auch die Namen von Klassen und Methoden. Um mit seinen Command&Conrol-Servern zu kommunizieren, entschlüsselt er seine C&C-Server-Adressen erst, wenn er eine aktive Internetverbindung gefunden hat.

Hat er eine Verbindung zu seinen Betreibern aufgebaut, informiert er diese mit einem verschlüsselten JSON-Objekt unter anderem über die MAC-Adresse des Bluetooth-Geräts, die Telefonnummer, IMEI und den Namen des Smartphone-Besitzers. Im Gegenzug erhält der Trojaner bei jeder Verbindung mit den Servern frische Telefonnummern für Premium-SMS-Dienste.

Damit das Treiben des Trojaners nicht auffällt, analysiert er alle eingehenden und ausgehenden SMS und reagiert auf bestimmte Keywords sofort mit Löschen der SMS oder einer Kontaktaufnahme mit den C&C-Servern. Von dort kann er auch ferngesteuert werden und etwa andere Schadprogramme nachladen. Befinden sich in seiner Nähe andere Geräte mit aktiviertem Bluetooth, versucht er diese zu infizieren.

Wie Kaspersky erklärt, ist Backdoor.AndroidOS.Obad.a der gängigen Windows-Malware ähnlicher als anderen Android-Trojanern. Obwohl er sich selbst aber so gut zu verstecken weiß, ist er momentan dennoch eher wenig verbreitet.

Die Exemplare, die McAfee

Dafür werden den Opfern gefälschte E-Mails (Phishing) oder

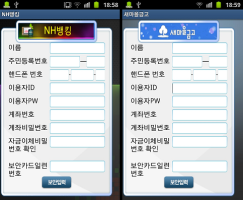

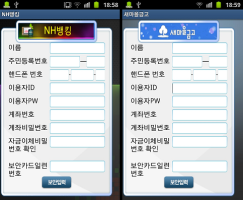

Hier sollen Bankkunden alle ihre wichtigen Daten der Fake-App mitteilen.

Bild:

In Südkorea ersetzen die Trojaner dann Online-Banking-Apps mit sehr gut nachgebauten Fake-Apps und fragen alle wichtigen persönlichen Daten und Zugangsdaten für das Online-Banking ab. Haben sie dort alles abgegrast, wenden sie sich im Stillen an Premium-SMS-Dienste. Bei den deutschen Varianten verschicken die Banking-Trojaner wohl ankommende mTAN direkt an C&C-Server, damit die Betreiber die Konten leerräumen können.

Quelle: Heise

Der auf den Namen Backdoor.AndroidOS.Obad.a getaufte Trojaner, den Kaspersky Lab

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

, ist so geschickt programmiert, dass er sich nicht mehr entfernen lässt, sobald er Administratorrechte erlangt hat. Gleichzeitig stört er aber auch die Analyse seiner Machenschaften und wo er sich genau eingenistet hat. Um das zu schaffen, setzen die Entwickler des Schädlings drei Joker ein: zwei bisher unbekannte Sicherheitslücken im Android-Betriebssystem und einen Fehler in der populären DEX2JAR-Software.So verschafft sich der Schädling über eine Schwachstelle im AndroidOS Administratorrechte und verhindert gleichzeitig, dass er in der Liste der Programme auftaucht, die mit Admin-Rechten arbeiten. Über die Lücke in der DEX2JAR-Software stört der Trojaner die statistische Analyse seines Tuns.

Der Trojaner will die komplette Kontrolle. Schon mit Adminrechten ausgestattet, lässt er sich nicht mehr entfernen.

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

Bild:

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

Hat er eine Verbindung zu seinen Betreibern aufgebaut, informiert er diese mit einem verschlüsselten JSON-Objekt unter anderem über die MAC-Adresse des Bluetooth-Geräts, die Telefonnummer, IMEI und den Namen des Smartphone-Besitzers. Im Gegenzug erhält der Trojaner bei jeder Verbindung mit den Servern frische Telefonnummern für Premium-SMS-Dienste.

Damit das Treiben des Trojaners nicht auffällt, analysiert er alle eingehenden und ausgehenden SMS und reagiert auf bestimmte Keywords sofort mit Löschen der SMS oder einer Kontaktaufnahme mit den C&C-Servern. Von dort kann er auch ferngesteuert werden und etwa andere Schadprogramme nachladen. Befinden sich in seiner Nähe andere Geräte mit aktiviertem Bluetooth, versucht er diese zu infizieren.

Wie Kaspersky erklärt, ist Backdoor.AndroidOS.Obad.a der gängigen Windows-Malware ähnlicher als anderen Android-Trojanern. Obwohl er sich selbst aber so gut zu verstecken weiß, ist er momentan dennoch eher wenig verbreitet.

Die Exemplare, die McAfee

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

hat, sind derweil schon umtriebiger und haben es momentan auf Android-Nutzer in Südkorea abgesehen. Die dort gefundene Malware wurde aber auch schon in ähnlicher Ausprägung in Deutschland

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

. So versuchen Kriminelle etwa im Namen der Postbank Online-Banking-Kunden zum Download von Trojanern zu animieren.Dafür werden den Opfern gefälschte E-Mails (Phishing) oder

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

(Smishing), die auf neue, für den mTAN-Service unerlässliche, Programme verweisen. Mit der E-Mail wird ein entsprechender Link zu einem Download verschickt, der – folgt man dem Link über ein Smartphone – den Malware-Download anstößt. Folgen deutsche oder südkoreanische Nutzer der SMS-Aufforderung, ein plötzlich nötiges neues Antivirprogramm oder mTAN-Programm für ihre Bank herunterzuladen, holen sie sich einen Banking-Trojaner auf ihr Smartphone.

Hier sollen Bankkunden alle ihre wichtigen Daten der Fake-App mitteilen.

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

Bild:

Du musst dich

Anmelden

oder

Registrieren

um diesen link zusehen!

Quelle: Heise